Das Wort Hacker (gesprochen "Häcker") hat wohl schon jeder mal im Zusammenhang mit Computern gehört. Klären wir zunächst einmal, was Hacker eigentlich sind:

Das Wort Hacker (gesprochen "Häcker") hat wohl schon jeder mal im Zusammenhang mit Computern gehört. Klären wir zunächst einmal, was Hacker eigentlich sind:

Der Hacker, egal ob gut oder böse, versucht zunächst in einen einzelnen fremden Computer einzudringen und dann von dort aus noch mehr Computer in seine Gewalt zu bringen. Idealziel eines Hackers ist der komplette Zugang zu allen Daten, die über das Netzwerk erreichbar sind. Wie es dann weitergeht, ist unterschiedlich. Es gibt die bösen und die guten Hacker. Das ist aber nicht ganz so, wie bei der bösen und der guten Fee im Märchen.

In der Jugendsprache ist ein "Hacker" jemand, der gut mit Computern umgehen kann. Meine Söhne bezeichnen mich z.B. als "voll der Hacker", das ist die Steigerung von "Hacker". Diese jugendsprachliche Bedeutung ist es aber nicht, worum es in diesem Betrag geht.

Der böse Hacker

Die häufigsten bösen Absichten sind:

- Datendiebstahl. Es werden Daten kopiert, um die Daten an Dritte meistbietend zu verkaufen. Insbesondere Mitbewerber könnten ein Interesse an den Daten haben. Wenn man Glück hat, dann werden die Daten nur kopiert, und der Betroffene hat weiter Zugriff auf seine Daten, muss sich aber damit abfinden, dass auch andere diese Daten haben.

- Datenzerstörung. Die Daten werden zerstört oder gelöscht. Das wird gemacht, um den Betroffenen zu schaden. Oftmals wurde so ein Hacker von Konkurrenten dazu beauftragt, manchmal gibt es auch politische Gründe.

- Erpressung. Die Daten werden kopiert oder an Ort und Stelle verschlüsselt. Die Daten werden erst dann wieder zugänglich gemacht, wenn ein entsprechender Geldbetrag geflossen ist. Dazu werden Bezahlsysteme genutzt, die nicht rückverfolgbar sind.

Es sind noch andere Varianten denkbar, z.B. die erpresserische Androhung der Veröffentlichung von Daten, die eigentlich nicht öffentlich werden sollten.

Der "gute" Hacker

Der gute Hacker dringt auch in Computersysteme ein. Der häufigsten Gründe sind:

- Zu zeigen was man kann. Es geht um die Demonstration des eigenen Könnens.

- Die Schwachstellen in den betroffenen Computersystemen aufzeigen und um klarzumachen, dass hier nicht richtig abgesichert wurde.

- Neugier, der Hacker wollte seine private Neugier befriedigen. Es geht nicht um die Weitergabe oder den Verkauf von diesem Wissen.

Am Ende seiner Aktionen verwischt der Hacker seine Spuren, damit er nicht zur Rechenschaft gezogen werden kann. Das gelingt aber nicht immer, das Verwischen der Spuren ist nicht so einfach. Mit entsprechenden Aufwand ist es doch Spezialisten möglich die Spur aufzunehmen.

Es sei hier nochmal klargestellt, dass auch die Machenschaften eines guten Hackers gesetzeswidrig sind. Bereits der Versuch sich unerlaubt Zutritt zu einem fremden Computer zu verschaffen ist strafbar.

Wie kann man sich vor Hackern - egal, ob gut oder böse - schützen?

Eines gleich vorweg: Einen lückenlosen Schutz vor Häckern gibt es nicht. Aber man muss es den Hackern ja nicht einfach machen.

Die wichtigsten Maßnahmen gegen Hacker sind:

- Benutzen Sie ein Betriebssystem, dass sicherheitstechnisch betreut wird. Der Hersteller sollte regelmäßig Sicherheitspatches veröffentlichen. Am besten sind weitverbreitete Betriebssysteme mit zeitnaher Beseitigung von bekanntgewordenen Sicherheitslücken. Beispiele: Windows 7, 8, 10 oder Apple OSX oder gepflegte Linux Distributionen wie Ubuntu, SuSE oder Debian.

- Lassen Sie automatisiert regelmäßig die Sicherheits-Updates einspielen. In Windows 7 und 8 heißt das, dass die Updatefunktion auf Automatik stehen sollte. Bei Windows 10 ist die automatische Updatefunktion immer aktiviert und lässt sich nicht abschalten und das ist gut so. Bei Linux-Distributionen aktivieren Sie die automatische Installation von Sicherheits-Updates.

- Installieren Sie ein Antivirenprogramm, am besten sind solche, die das System umfassend überwachen: Antivirus, E-Mail-Überprüfung, Firewall, Schutzfunktionen im Browser und Schwachstellen-Scanner. In Firmennetzwerken gehört eine zentral verwaltete Antiviren-Lösung installiert. Ja, solche Programme kosten Geld und dieses Geld ist gut investiert.

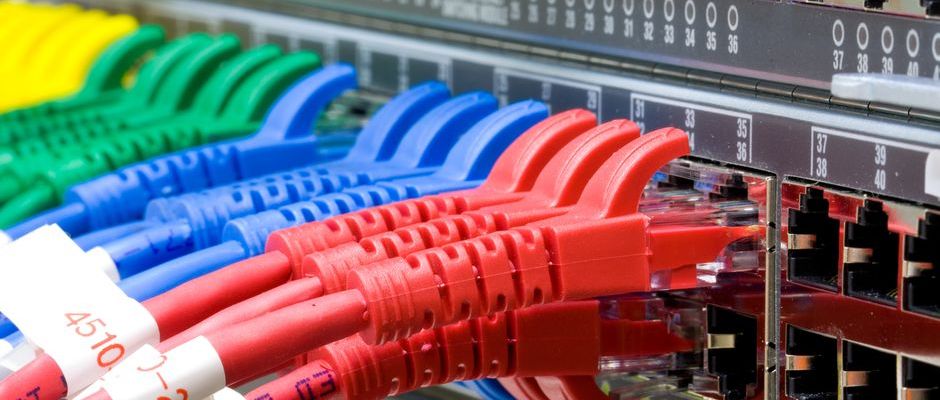

- Das interne Netzwerk ist über eine Firewall mit dem Internet verbunden. Diese Firewall sollte sicherheitstechnisch auf dem neusten Stand sein. Eine ungepflegte Firewall ist eine Schwachstelle.

- Betreiben Sie ein gutes Datensicherungskonzept. Das hilft, wenn die Daten durch Hacker-Aktivitäten gelöscht oder verschlüsselt wurden.

- Für größere Netzwerke gibt es Sicherheits-Software, die erfahrungsbasiert Meldungen auswirft, wenn etwas ungewöhnliches im Netzwerk passiert. Diese Software ist selbst lernend und eine große Hilfe in größeren Netzwerken. Wie diese Software genau arbeitet, ist Betriebsgeheimnis der Hersteller und das ist auch gut so, weil sonst Hacker daraus Nutzen ziehen könnten. Auch Microsoft bietet solch eine Sicherheits-Lösung an. Große Firmen haben Software-Verträge mit Microsoft und darin ist diese Sicherheits-Software enthalten. Viele Administratoren wissen das gar nicht.

- Seien Sie wachsam, achten Sie auf Meldungen ihrer Sicherheitssoftware.

- Verwenden Sie Kennwörter nicht mehrfach. Falls ein Kennwort von Ihnen offengelegt wird, dann sollten nicht gleich auch andere Bereiche davon betroffen sein. Beispiel: Sie verwenden bei Amazon und bei ihrem Firmennetzwerk das gleiche Kennwort. Angenommen, durch eine Sicherheitslücke bei Amazon wird einem Angreifer das Kennwort bei Amazon bekannt. Der Angreifer versucht jetzt mit diesem Kennwort auch in das Firmennetzwerk einzudringen. Mit Erfolg.

- Übertragen Sie Kennwörter nicht unverschlüsselt. Mit Netzwerk-Scanner können alle unverschlüsselten Kennwörter ausgekundschaftet werden. Kennwörter die über das Internet übertragen werden, sollten immer mit dem https-Protokoll übertragen werden.

- Kennwörter gehören nicht auf Zettel geschrieben und dann unter die Tastatur gelegt oder an den Bildschirm geklebt. Trotzdem kommt das regelmäßig vor. Hier muss Abhilfe geschaffen werden und evtl. nachgeschult werden, wie man sich Kennwörter merken kann ohne diese aufzuschreiben.

- Die Kennwörter sollten ausreichend komplex sein. Zu kurze Kennwörter und Kennwörter, die nur aus Buchstaben bestehen, sind unsicher. Auch lange Kennwörter, die im Wörterbuch stehen, sind ungeeignet.

- In den Kennwortrichtlinien muss eingestellt sein, dass falsch eingegebene Kennwörter zu temporären Sperrungen führen. Damit werden Attacken, die über gewaltmäßiges Ausprobieren funktionieren, ausgeschlossen. Drei falsche Kennworteingaben könnten z.B. zu einer Benutzersperre von 30 Minuten führen.

- Ein offenes unverschlüsseltes WLAN ist eine Schwachstelle. Der Angreifer kann sich so drahtlos mit einem eigenen Gerät Zugang zum Netzwerk verschaffen.

- Das BIOS sollte so sicher wie möglich eingestellt werden.

- Die Serveranlage sollte hinter verschlossenen Türen sein. Keine unautorisierte Person sollte physisch Zugang zu den Servern haben.

Weiterführende Beiträge: